1/2

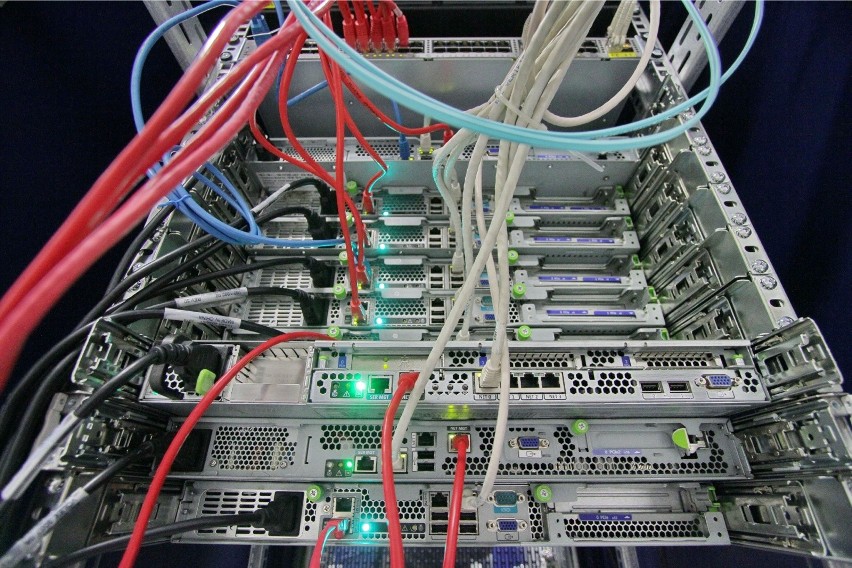

fot. Anna Kaczmarz / Polska Press

Cyberprzestępcy nie ustają w wysiłkach, aby wiadomości wykorzystywane do przeprowadzenia ataków przypominały te pochodzące z zaufanego źródła.

2/2

fot. Anna Kaczmarz / Polska Press

Cyberprzestępcy nie ustają w wysiłkach, aby wiadomości wykorzystywane do przeprowadzenia ataków przypominały te pochodzące z zaufanego źródła.