1/4

fot. pxhere.com

Czasem wystarczy chwila naszej nieostrożności, by przestępcy uzyskali dostęp do danych, które pozwolą im nas okraść.

2/4

fot. ChronPESEL.pl i Krajowy Rejestr Długów

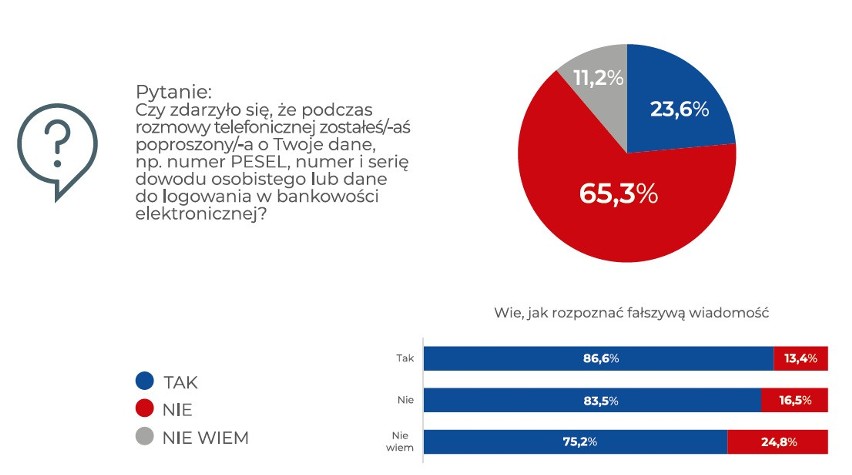

Wyniki badania dotyczącego telefonów, podczas których proszono o podanie wrażliwych danych.

3/4

fot. ChronPESEL.pl i Krajowy Rejestr Długów

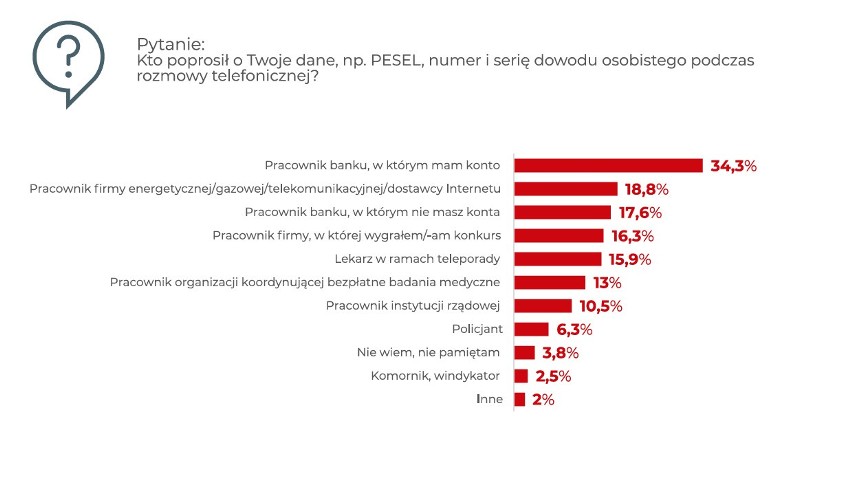

Telefony od osób proszących o wrażliwe dane.

4/4

fot. ChronPESEL.pl i Krajowy Rejestr Długów

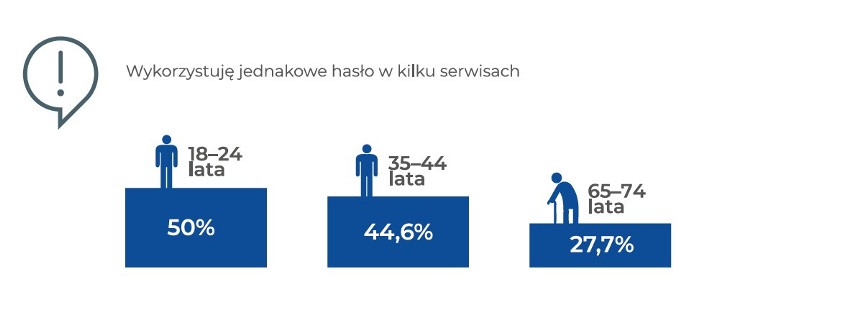

Wykorzystywanie tego samego hasła do wielu kont według grup wiekowych.

![Iga Świątek i jej koszmary. Sprawdź, kto dręczy polską numer 1 [GALERIA]](https://d-art.ppstatic.pl/kadry/k/r/1/5b/5d/66227e5a4c751_o_xsmall.jpg)

![PKOl zaprezentował stroje Polaków na ceremonię otwarcia igrzysk w Paryżu [ZDJĘCIA]](https://d-pa.ppstatic.pl/frames/pa-def/97/c9/il20240419_839539719_xsmall.jpg)